Les botnets sont une menace en ligne importante à connaître si vous vous souciez de votre cybersécurité. Découvrez dans cet article ce qu’est un botnet, comment il fonctionne et comment vous pouvez protéger vos appareils pour qu’ils n’en fassent pas partie.

Qu’est-ce qu’un botnet ?

Un botnet est un groupe d’ordinateurs infectés par un malware (un bot) et contrôlés à distance via Internet par le propriétaire du bot. Le cybercriminel contrôlant ce bot est appelé « bot herder » (berger des robots) ou « bot master » (maître des robots). Celui-ci peut contrôler ces ordinateurs « zombies » à partir d’un ordinateur « maître » appelé « centre de commande et de contrôle » (C&C).

Le botnet est un réseau mafieux. Il permet au cybercrime d’industrialiser ses actions. En effet, il sert de plateforme pour diffuser rapidement, en masse, à l’aveugle et à distance des menaces sur Internet.

La puissance d’un botnet repose sur le nombre d’ordinateurs infectés et donc sous contrôle du pirate informatique, qui lui confèrent une capacité d’attaque et de « nuisance » proportionnelle à ce nombre.

Un botnet peut être constitué de centaines, de milliers voire de millions d’ordinateurs zombies réparties dans le monde entier. Il se peut que votre propre ordinateur participe à un botnet sans que vous ne le sachiez !

Les botnets sont des outils essentiels à la cybercriminalité moderne et font partie de l’industrie rentable des crimeware.

INFORMATION

Gardez à l’esprit qu’il n’y a pas que les ordinateurs qui sont touchés, tous les appareils connectés sont vulnérables. En octobre 2016, trois cyberattaques de grande ampleur ont empêché des millions d’internautes américains d’accéder à différents sites web, dont Twitter, Amazon, Spotify, eBay, Netflix, Reddit, Airbnb, ainsi qu’à plusieurs médias comme CNN, le Guardian ou le New York Times, pour ne citer qu’eux. Ces attaques ont été perpétrées à l’aide de dizaines de millions d’objets connectés infectés par le botnet Mirai, spécialisé dans l’Internet des objets.

Qu’est-ce qu’un bot ?

Un bot est un programme malveillant de type backdoor spécialement conçu pour permettre au cybercriminel de prendre à distance les commandes de la machine infectée, à l’insu de son propriétaire, et de constituer un botnet.

Les bots sont l’un des types de logiciels criminels les plus élaborés que l’on trouve aujourd’hui sur Internet. Les bots tirent leur nom de la façon dont ils exécutent un grand nombre de tâches malveillantes automatisées pour le compte du cybercriminel qui les contrôle.

Qu’est-ce qu’un ordinateur zombie ?

L’ordinateur infecté par un bot est appelé ordinateur « zombie » car il est complètement soumis au cybercriminel qui le contrôle à distance (bot master). Un ordinateur zombie est très rarement isolé. Il fait souvent partie d’un botnet contrôlé par les cybercriminels qui l’exploitent.

REMARQUE

Un même ordinateur peut participer à plusieurs botnets.

INFORMATION

1/4 des ordinateurs connectés à Internet sont infectés par des bots.

Comment est constitué un botnet ?

1. Les bots utilisent les méthodes classiques d’infection utilisées par les autres logiciels malveillants pour s’installer sur l’ordinateur de la victime. Une fois dans l’ordinateur, le bot ouvre les ports nécessaires à la communication avec des serveurs distants.

2. L’ordinateur infecté contacte via Internet le serveur de commande et de contrôle de l’attaquant pour l’informer que le bot a pu s’installer. L’ordinateur infecté, ou ordinateur « zombie », attend alors des instructions du cybercriminel.

3. Les étapes précédentes sont reproduites avec d’autres victimes jusqu’à ce que le pirate contrôle plusieurs ordinateurs, créant ainsi un réseau d’ordinateurs infectés appelé réseau de bots.

4. Le propriétaire du réseau de bots peut alors utiliser les ordinateurs « zombies » pour accomplir de multiples actions malveillantes. Toutes ces actions malveillantes se font discrètement à l’insu des propriétaires légitimes des ordinateurs infectés. Ceux-ci demeurent néanmoins juridiquement responsables des actions réalisées via leur connexion Internet.

Comment les cybercriminels contrôlent-ils les botnets ?

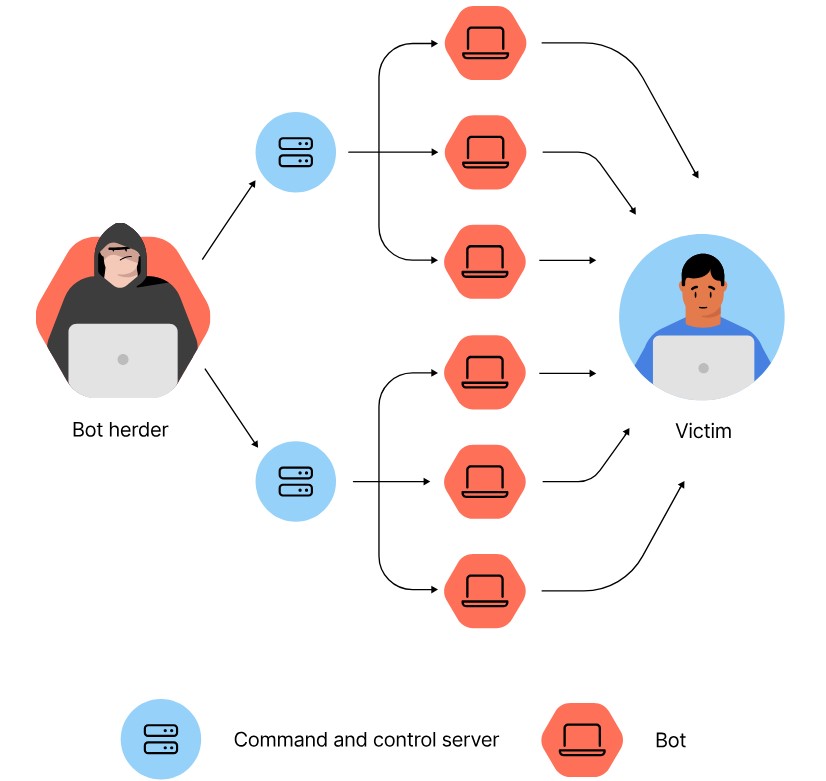

Les botnets sont généralement structurés sous l’une de ces deux formes : le modèle client-serveur et le modèle pair à pair.

Le modèle client-serveur

Les botnets centralisés reprennent la structure client-serveur de l’architecture réseau classique pour communiquer avec les appareils du botnet depuis un serveur de contrôle.

C’est un système efficace puisque le bot herder n’a besoin que de modifier ou de mettre à jour le serveur de commande et de contrôle pour modifier la fonctionnalité de l’ensemble du botnet. Dans ce modèle, chaque bot se connecte à un même emplacement, le centre de contrôle, pour recevoir ses instructions et ses mises à jour.

Ce modèle présente un point faible évident : il n’y a qu’un seul centre de contrôle. Une fois ce dernier mis hors d’état de nuire, le maître du botnet ne peut plus communiquer avec son botnet rendant celui-ci inactif.

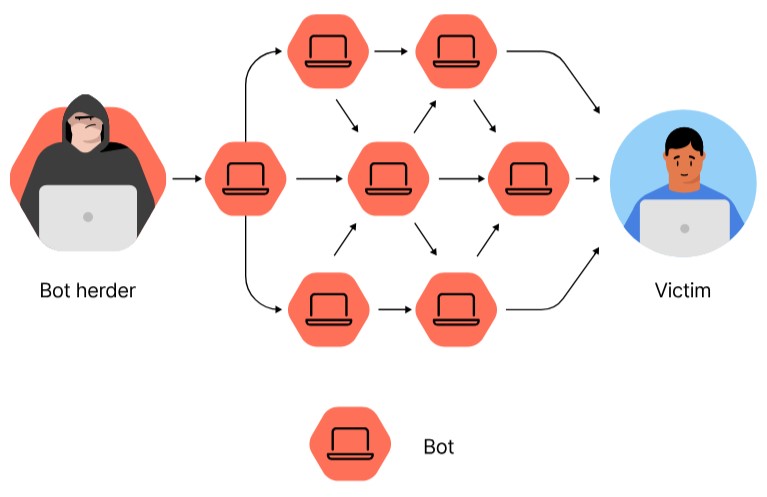

Le modèle pair à pair

Les modèles de botnets en peer-to-peer sont plus sophistiqués, délaissant le modèle client-serveur au profit de la structure P2P (peer-to-peer), qui fait que les communications sont réparties sur l’ensemble du réseau. Dans une telle architecture, chacun des appareils infectés agit à la fois comme centre de commande et de contrôle et comme client. Les bots individuels ont une liste d’autres périphériques infectés et les rechercheront pour les mettre à jour et pour transmettre des informations entre eux.

L’absence d’un serveur C & C unique rend les botnets P2P bien plus difficiles à combattre que les botnets de type client-serveur. Comme l’Hydre mythologique, couper la tête ne tuera pas la bête. Il en a beaucoup d’autres pour garder le botnet en vie.

A quoi sont utilisés les botnets ?

Les botnets agissent à des fins illégales, comme un serveur proxy, dans le plus grand anonymat. Le fait que les activités illégales se déroulent sur des milliers de dispositifs simultanément permet de dissimuler la source du crime, tout en fournissant une puissance de calcul presque illimitée au cybercriminel. Voici quelques exemples des actions malveillantes que peuvent accomplir les botnets :

1. L’envoi massif de courriers électroniques non sollicités et non désirés (spam)

Les bots recueillent sur les machines infectées des adresses électroniques pour les spammeurs. En outre, chaque ordinateur infecté peut servir de relais à l’envoi de spam. Cela permet aux spammeurs d’éviter la détection et de contourner les listes de blocage visant leurs serveurs. Selon Kaspersky, près de 80 % de l’ensemble des messages non sollicités sont envoyés via les réseaux de machines zombies.

2. La réalisation d’opérations de phishing

Les bots permettent d’envoyer des messages frauduleux qui semblent provenir d’un organisme légitime comme une banque afin d’inciter les victimes à divulguer des informations sensibles, à télécharger des malwares ou à visiter des sites web malveillants. Les ordinateurs infectés peuvent servir aussi à héberger les sites Web frauduleux utilisés pour les attaques de phishing.

Une grande surface d’attaque augmente les chances de réussite des attaques de spam et de phishing : plus il y a de messages envoyés, plus il y a de victimes potentielles.

3. La réalisation d’attaques par déni de service distribué (DDoS, Distributed Denial of Service) et son corollaire, le chantage au déni de service

Attaques par déni de service : Les milliers d’ordinateurs appartenant au botnet tentent d’accéder en même temps au même site Web, afin que le serveur Web soit incapable de traiter toutes les requêtes qu’il reçoit. Le site Web devient alors inaccessible aux visiteurs légitimes.

Chantage au déni de service : Pour arrêter l’attaque et permettre au propriétaire du site web victime de l’attaque, en général une société de commerce en ligne, de rétablir le plus vite possible ses serveurs afin de poursuivre son activité, les cybercriminels exigent du propriétaire le versement d’une rançon (on est dans le même schéma mafieux que les « protections » accordées aux commerçants s’ils payent la mafia pour que celle-ci ne démolisse pas leur commerce).

4. La diffusion de logiciels malveillants et infecter ainsi des ordinateurs supplémentaires qui seront intégrés dans le botnet

5. Le téléchargement et l’installation d’autres programmes indésirables (par exemple un ransomware) sur les machines infectées

6. L’augmentation artificielle du nombre de clics sur les annonces publicitaires au sein d »une page Web (fraude au clic)

7. Le vol de données confidentielles sur les ordinateurs infectés par un bot

Le bot, présent sur les ordinateurs infectés, peut télécharger d’autres programmes malveillants tels qu’un cheval de Troie capable de voler des mots de passe. Les cybercriminels peuvent ainsi obtenir les mots de passe (accès aux services de messagerie, à des serveurs FTP ou à des services Web) et collecter d’autres données confidentielles (numéros de carte de crédit, informations d’identification bancaires, adresses de courrier électronique revendues aux spammeurs, données d’accès à un compte client sur un magasin en ligne…) se trouvant sur les disques durs des ordinateurs infectés. Toutes ces données confidentielles ainsi volées peuvent être utilisées par les cybercriminels pour réaliser des opérations illégales (vol d’identité…) ou revendues au marché noir.

8. L’optimisation de la position d’un site dans les résultats des moteurs de recherche

Semblable à la fraude au clic, mais différente dans sa stratégie de monétisation, l’utilisation de botnets pour l’optimisation des moteurs de recherche. En dirigeant artificiellement le trafic vers le site Web d’un client via les moteurs de recherche, le maître du bot simule une demande réelle, donnant aux moteurs de recherche l’impression qu’un site particulier est utile pour un certain sujet. En conséquence, le moteur de recherche dirigera de vrais utilisateurs vers le site.

9. Le camouflage d’identité et l’anonymisation des activités criminelles

Les ordinateurs victimes peuvent être utilisées comme serveur proxy pour accéder anonymement au réseau. Autrement dit le cybercriminel se sert de l’ordinateur infecté comme d’un relais. Il peut commettre des infractions qui seront interprétées comme provenant de l’ordinateur zombie. En transitant d’un ordinateur zombie à un autre, il peut changer son adresse IP en l’espace de quelques secondes et rendre ainsi la remontée vers son ordinateur totalement impossible. Les propriétaires des ordinateurs zombies ayant servi de relais sont les seuls qui risquent d’être poursuivi en justice pour les actions malveillantes et illégales réalisées via leur connexion. Le cybercriminel ne pourra être retrouvé ni inquiété.

10. L’hébergement de sites Web

Les ordinateurs zombies peuvent être utilisés en tant que serveur Web ou FTP. Ils peuvent ainsi héberger des sites infectés ou d’hameçonnage et permettre aux cybercriminels de stocker sur les disques durs de ces ordinateurs du contenu pornographique (y compris la pornographie d’enfant), des copies pirates et des fichiers illégaux (logiciels, films, musiques…), du contenu dédié au piratage informatique (warez), etc. pour être distribué à l’insu du propriétaire de l’ordinateur zombie. Celui-ci en est toutefois responsable.

11. La réalisation d’opérations de calcul distribué notamment pour craquer des mots de passe

Une attaque par force brute tente à plusieurs reprises différentes combinaisons de caractères et de chiffres pour déchiffrer les mots de passe et accéder aux comptes privés. Ce processus nécessite une grande puissance de calcul, c’est pourquoi les botnets emploient tous leurs bots et mettent en commun leurs ressources jusqu’à ce qu’ils parviennent enfin à s’introduire. Les mots de passe forts sont plus difficiles à déchiffrer, mais ils peuvent être forcés par un botnet.

12. La génération de bitcoins

Bitcoin est une monnaie virtuelle utilisée pour le paiement de beaucoup de biens légaux et illégaux, et pouvant parfaitement être échangée contre de la monnaie réelle. L’une des particularités de cette monnaie virtuelle, est que chaque utilisateur peut théoriquement générer des bitcoins à l’aide d’un algorithme informatique qui nécessite une importante puissance de calcul pour y arriver. Il faut donc beaucoup de temps pour pouvoir obtenir un bitcoin. En utilisant plusieurs milliers d’ordinateurs, les cybercriminels accélèrent le processus.

Au-delà des actions possibles citées ci-dessus, la location du botnet est une autre source de revenus. Le propriétaire d’un botnet (« botherder », « botmaster ») peut le « louer » à n’importe quelle personne souhaitant réaliser des opérations illégales sur Internet. Il peut aussi offrir contre rémunération tel ou tel service associé (DDoS, diffusion de spam, etc.). Cette tendance : le MaaS (Malware as a Service) intéresse les fraudeurs qui n’ont pas la connaissance technique suffisante pour créer de toute pièce leur propre réseau.

Si votre ordinateur effectue une activité illégale, plaider l’ignorance n’est pas une excuse, vous êtes fondamentalement l’ultime responsable.

ANNEXE Fraude au clic

Les annonceurs rémunèrent les moteurs de recherche et les régies publicitaires en fonction du nombre de clics sur leurs publicités, liens sponsorisés ou simples bannières. Google et les régies publicitaires rémunèrent quand à elle les webmasters (les responsables) de sites Web ou de blogs pour les clics effectués sur les publicités affichées sur leur sites.

Avec un botnet, il est facile pour les fraudeurs de simuler des clics sur les publicités Internet depuis les diverses machines infectées.

Cette fraude au clic connaît deux variantes :

Elle peut venir de concurrents d’un annonceur qui cliquent intentionnellement sur les liens sponsorisés et les bannières publicitaires de ce dernier pour faire grimper sa facture publicitaire et dilapider rapidement son budget publicitaire.

Elle peut venir d’un responsable de site Web ou de blog, malhonnête, qui clique sur les publicités affichées sur son site pour augmenter la rémunération que lui verse le moteur de recherche ou la régie publicitaire.

Quels sont les types d’appareils qui peuvent se retrouver pris dans un botnet ?

N’importe quel appareil connecté à Internet peut se retrouver dans un botnet, tant que le maître du botnet est en mesure de l’infecter par un malware de botnet. Les ordinateurs de bureau, les ordinateurs portables, les smartphones, les consoles de jeu et même les appareils intelligents sont concernés.

Les appareils intelligents constituent une cible de choix pour les pirates, le faible niveau de sécurité étant un risque récurrent dans l’Internet des objets. De nombreux fabricants ne dotent pas leurs appareils intelligents du même niveau de cybersécurité que celui qui équipe les smartphones et les ordinateurs. Et la plupart des propriétaires d’appareils intelligents ne modifient jamais le mot de passe défini par défaut en usine.

Les pirates peuvent ainsi exploiter ces failles de sécurité pour installer des malwares de botnet dans les appareils qui équipent les maisons connectées. Faites de la sécurité contre les botnets une priorité lorsque vous construisez une maison intelligente ou que vous achetez des appareils intelligents.

Exemples de botnets connus

Conficker

Avec plus de 10,5 millions d’appareils sous son emprise en 2008, Conficker reste l’un des plus grands botnets jamais créés.

GameOver ZeuS

Découvert pour la première fois en 2011, GameOver ZeuS était un botnet pair à pair (P2P) utilisé pour voler des identifiants bancaires, des identifiants de connexion et d’autres informations sensibles sur les appareils infectés. Au-delà du vol de données, le botnet GameOver ZeuS a servi à infecter les victimes avec le ransomware CryptoLocker. Cette attaque de ransomware a extorqué des millions de dollars en bitcoins à ses victimes.

Mirai

Découvert en 2016, Mirai est probablement le botnet le plus connu pour ses attaques contre les appareils de l’IoT (Internet of Things, Internet des objets). Il scannait Internet à la recherche d’adresses IP correspondant à des objets connectés sous Linux, puis utilisait les identifiants et mots de passe par défaut de ces objets, souvent toujours valables, pour les infecter avec son malware.

Emotet

Détecté en 2014, Emotet est un botnet particulièrement dangereux qui peut être utilisé pour voler des données privées sur des appareils, ou pour envoyer des spams et diffuser des malwares. Neutralisé en 2021 par Europol, il est réapparu quelques mois plus tard.

Comment un ordinateur ou un objet connecté peut-il se retrouver infecté ?

Votre ordinateur ou votre appareil connecté peut être infecté par un bot de la même façon que par n’importe quel autre logiciel malveillant.

- Un ver peut parcourir l’Internet à la recherche d’appareils vulnérables et non protégés susceptibles d’être facilement infectés. Lorsqu’il trouve un appareil exposé, il exploite la faille de sécurité et installe le bot.

- L’infection peut aussi survenir lors de la navigation, de la lecture de courrier électronique ou du téléchargement d’un logiciel.

- La simple visite d’un site web infecté peut, via la technique du « drive-by download », permettre l’installation automatique de logiciels malveillants qui peuvent transformer votre ordinateur en un « zombie ».

- Un courrier électronique reçu accompagné d’une pièce jointe ou contenant un lien va installer un bot sur votre ordinateur si vous ouvrez la pièce jointe infectée ou cliquez sur le lien malveillant.

- Le bot peut être dissimulé dans un logiciel à l’apparence inoffensif que vous téléchargez à la manière d’un cheval de Troie.

Comment savoir si votre ordinateur fait partie d’un botnet ?

Voici quelques indices pouvant indiquer que votre appareil a pu être infecté par un bot et s’est donc transformé en zombie.

Ralentissement des performances. Les bots du botnet sont souvent faits pour exécuter des tâches qui épuisent les ressources du système, comme le processeur, la mémoire RAM et la bande passante du système. Par conséquent, vous pouvez constater une baisse notable des performances de votre appareil. Vous pouvez également consulter le Gestionnaire des tâches de votre appareil pour voir quelles applications et quels services utilisent les ressources du système.

Des processus inconnus dans le Gestionnaire des tâches. Dans Windows, le Gestionnaire des tâches présente la liste de tous les processus en cours d’exécution sur votre ordinateur. Si vous voyez quoi que ce soit que vous ne connaissez pas, faites rapidement une recherche sur Google pour savoir de quoi il s’agit, car c’est peut-être un malware de botnet.

Un système d’exploitation impossible à mettre à jour. Certains malwares de botnet peuvent ainsi bloquer la mise à jour du système d’exploitation pour pouvoir rester dans votre système.

Votre antivirus détecte un malware de botnet. La plupart des meilleurs logiciels antivirus excellent dans la détection des botnets. Ils détectent les botnets et autres menaces, puis éliminent les malwares s’ils en trouvent.

Des problèmes juridiques. Les pirates peuvent utiliser des botnets pour des attaques DDoS visant un serveur ou une plateforme en ligne dans le cadre d’une cyberattaque de plus grande ampleur. Si votre appareil est détecté comme faisant partie de quelque chose de ce type, vous devrez peut-être donner des explications aux autorités. Vous serez en mesure de prouver que vous n’avez pas sciemment participé à une attaque, mais vous perdrez probablement du temps et de l’argent en le faisant.

Des changements inexpliqués de volume d’espace libre sur votre disque dur. Avez-vous soudainement perdu du volume sans raison ? Cela pourrait être dû au fait qu’un hôte caché utilise cet espace.

Vérifiez votre disque dur simplement en trois étapes :

- Ouvrez l’explorateur de fichiers en utilisant le raccourci clavier, la touche Windows + E, ou en appuyant sur l’icône de dossier dans la barre des tâches.

- Appuyez ou cliquez sur Ce PC dans la fenêtre de gauche.

- Regardez la quantité d’espace libre sur votre disque dur du lecteur Windows (C :).

Quels sont les risques ?

- Ponctuellement, vous perdrez une partie de vos ressources de processeur (l’ordinateur sera un peu plus lent) ainsi qu’une petite partie de votre bande passante Internet.

- Les contacts répertoriés dans votre carnet d’adresse de messagerie électronique n’apprécieront pas de recevoir des logiciels malveillants ou des publicités pour du viagra à partir de votre adresse e-mail.

- Votre fournisseur d’accès à Internet peut couper votre connexion pour usage abusif, si votre ordinateur est utilisé, à votre insu, pour envoyer du spam.

- Vous pouvez également vous retrouver, malgré vous et sans le savoir, complice des cybercriminels, si votre ordinateur a participé à la réalisation d’opérations illégales.

L’ignorance n’est pas une excuse et ne vous protège pas des sanctions pénales. Vous demeurez juridiquement responsable des actions réalisées via votre connexion Internet. Vous risquez d’être poursuivi par la justice. Les conséquences légales, de la simple sanction administrative à l’emprisonnement, vont dépendre de l’activité pour laquelle le botnet a été utilisé.

Comment empêcher votre ordinateur de devenir un zombie ?

Voici quelques mesures préventives qui vous aideront à vous protéger contre l’infection qui transforme un appareil connecté en soldat zombie d’un botnet :

Mettez régulièrement à jour votre système d’exploitation et vos autres logiciels. Ne laissez pas les cybercriminels exploiter les failles de sécurité connues. Les mises à jour logicielles comprennent des correctifs de sécurité qui corrigent les vulnérabilités connues. Tout ce que vous avez à faire est de les installer depuis le site officiel de l’éditeur.

Utilisez un logiciel antivirus efficace. Une suite de sécurité Internet performante doté d’une large gamme d’outils fonctionnant ensemble en temps réel peut vous aider à éviter les menaces en ligne telles que les malwares, les sites web suspects et les liens malveillants.

Utilisez un pare-feu. Les pare-feu permettent de bloquer les tentatives de connexion des malwares de botnet déjà installés à leur serveur de contrôle ou aux autres appareils sur un botnet P2P.

N’ouvrez pas les pièces jointes provenant de sources suspectes ou inconnues. Les pièces jointes dans des e-mails sont la source d’infection favorite de nombreux types de malwares. N’ouvrez jamais une pièce jointe provenant d’une source inconnue. Examinez minutieusement même les e-mails envoyés par les amis et la famille. Les bots utilisent régulièrement des listes de contacts pour composer et envoyer des spams et des e-mails infectés. Cet e-mail de votre mère peut en réalité être un botnet déguisé.

Ne cliquez pas sur les liens suspects. Le phishing étant couramment utilisé pour diffuser des logiciels malveillants et transformer votre ordinateur en « zombie », prenez le temps d’examiner minutieusement chaque lien que vous recevez avant de cliquer dessus. Même les liens qui vous sont envoyés par vos amis, votre famille ou vos copains des réseaux sociaux doivent être traités avec précaution. Leurs comptes pourraient avoir été compromis. Il est plus sûr d’être patient et de leur demander de quoi il s’agit avant de se précipiter pour cliquer sur le lien.

Évitez les sites Web douteux. Apprenez à vérifier le niveau de sécurité des sites web. Ne visitez pas de sites web connus pour distribuer des malwares. L’une des choses qu’une suite de sécurité Internet bien conçue peut faire est de vous avertir lorsque vous visitez ce genre de sites. En cas de doute, vérifiez le site avec Norton Safe Web.

Ne téléchargez pas de programmes ou de logiciels provenant de sources non vérifiées. Bien que le téléchargement de logiciels gratuits sur Internet puisse sembler une bonne affaire, il est important de se rappeler qu’il existe probablement une bonne raison pour laquelle le logiciel est gratuit. En général, la raison est que le fichier du logiciel gratuit contient un logiciel malveillant, tel qu’un bot. Bien sûr, il existe plusieurs sites Web qui proposent des téléchargements de logiciels gratuits légitimes et sécurisés. Leur utilisation ne pose généralement pas de problème. Cependant, il est préférable de faire preuve d’une grande prudence et d’avoir un antivirus en cours d’exécution sur votre appareil. Cela empêchera le téléchargement de fichiers infectés par des logiciels malveillants, y compris des logiciels malveillants de botnet.

N’utilisez pas de services de téléchargement P2P. Les téléchargements P2P comme les torrents sont susceptibles de contenir des malwares de botnet. Téléchargez le contenu qui vous intéresse auprès de sources connues et fiables. Assurez-vous d’analyser tous les téléchargements avec votre antivirus avant de les ouvrir ou de les exécuter afin de vous assurer que les fichiers ne sont pas infectés.

Utilisez des mots de passe forts. Certaines infections par botnet consistent à craquer des mots de passe faibles via une attaque par force brute pour obtenir un accès non autorisé à des appareils ou à des comptes. Créez des mots de passe ou des phrases secrètes longs, complexes et uniques pour mieux résister face à ce genre d’attaque.

Utilisez l’authentification à deux facteurs. L’authentification à deux facteurs (A2F) offre un niveau de sécurité supplémentaire si l’un de vos mots de passe est compromis. Configurez cette fonction sur tous les comptes possibles afin que les tentatives de connexion soient validées par une ou deux étapes supplémentaires, comme l’envoi d’un code PIN sur votre téléphone.

Les cybercriminels ciblent souvent les appareils IoT, car ils sont faciles à pénétrer.

Évitez d’acheter des appareils à la sécurité insuffisante. Bien que cela ne soit pas toujours facile à repérer, de nombreux gadgets domestiques intelligents bon marché ont tendance à donner la priorité à la facilité d’utilisation plutôt qu’à la sécurité. Avant d’acheter un produit, recherchez des avis sur ses fonctionnalités de sécurité.

Modifier les mots de passe par défaut sur vos appareils intelligents. La plupart des appareils IoT ont un nom d’utilisateur et un mot de passe par défaut. Ces mots de passe par défaut sont assez faciles à deviner et font de vos appareils une cible facile pour les pirates informatiques. Pour éviter que vos appareils intelligents ne fassent partie d’un botnet, remplacez le mot de passe par défaut par un mot de passe plus sécurisé.

Gardez vos appareils IoT sur un réseau Wi-Fi distinct. Étant donné que les appareils IoT sont des cibles relativement faciles pour les pirates informatiques de botnet, vous pouvez empêcher la propagation de l’infection en gardant les appareils IoT sur un autre réseau Wi-Fi. Vous pouvez le faire en créant une bande distincte sur votre routeur ou en achetant un nouveau routeur VPN sécurisé.

Une autre bonne pratique de sécurité consiste à configurer un réseau invité sur votre routeur Wi-Fi. Cela permettra d’éviter que les infections provenant d’appareils appartenant à des personnes visitant votre bureau ou votre domicile ne se propagent à vos appareils.

En général, les pirates ont tendance à rechercher des cibles faciles. Si vous êtes capable de monter des défenses, même élémentaires, les réseaux de bots et autres formes de malwares iront chercher ailleurs.

Comment ne plus faire partie d’un botnet ?

Si votre ordinateur est infecté, il est recommandé de formater le disque dur de votre ordinateur et d’installer à nouveau le système d’exploitation. C’est un travail très laborieux, il vaut donc mieux prendre ses précautions en amont en empêchant tout d’abord l’infection de votre ordinateur.