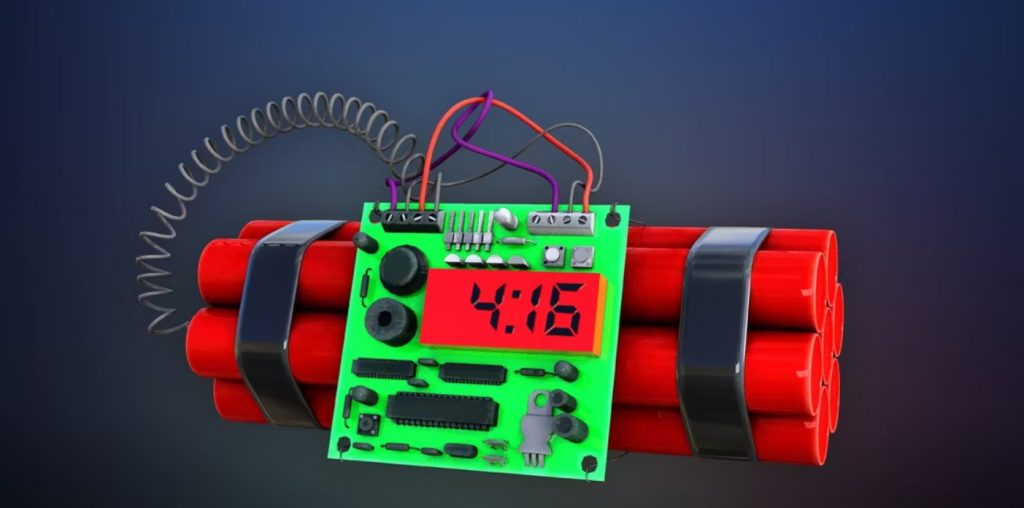

La plupart des cyberattaques ont un impact malveillant immédiat sur votre ordinateur. Par exemple, si vous téléchargez sans le savoir un ransomware dans une pièce jointe à un e-mail, il verrouillera généralement vos fichiers immédiatement. Cependant, les bombes logiques attaquent différemment. Une bombe logique est un code malveillant qui reste caché jusqu’à ce qu’il soit déclenché par une certaine action.

Qu’est-ce qu’une bombe logique ?

Une bombe logique est un morceau de code malveillant qui est secrètement inséré dans un réseau informatique, un système d’exploitation ou un logiciel. Elle reste inactive jusqu’à son déclenchement. Celui-ci se produit uniquement lorsque certaines conditions spécifiques sont réunies. Par exemple, après une date et une heure spécifiées, lorsqu’un fichier spécifique est ouvert ou lorsqu’il est supprimé. Lorsque la bombe est déclenchée, elle « explose » ou, en d’autres termes, exécute son code, accomplissant ainsi, sur votre système informatique, les actions préjudiciables pour lesquelles elle a été programmée.

Les logiciels malveillants, tels que les virus et les vers, contiennent souvent des bombes logiques qui exécutent une certaine charge utile à un moment prédéfini ou lorsqu’une condition est remplie. Certains virus attaquent leurs systèmes hôtes à des dates précises, comme le vendredi 13 ou le 1er avril. Cette technique permet aux virus et vers de prendre de l’ampleur et de se propager avant d’être remarqués.

Dans certains cas, les bombes logiques peuvent être introduites par une personne travaillant au sein de la même organisation où l’attaque a lieu. Cet individu dispose souvent de droits d’accès élevés et a une connaissance approfondie du système. Ainsi, une bombe logique peut être un moyen pour un employé de se venger d’une entreprise qui pourrait le licencier. Celui-ci pourrait être assez avisé pour créer une bombe logique qu’il placerait dans le réseau de son entreprise.

Comment fonctionne une bombe logique ?

Contrairement aux autres formes de logiciels malveillants, les bombes logiques peuvent passer inaperçues pendant de longues périodes, jusqu’à ce qu’elles soient déclenchées par une condition spécifique.

Le fonctionnement d’une bombe logique dépend de la façon dont elle est programmée. Il existe deux types de déclencheurs : positifs ou négatifs.

Une bombe logique à déclenchement positif exécute son code malveillant lorsqu’une condition spécifique est remplie telle que la date ou l’heure à laquelle l’attaque doit être lancée.

Une bombe logique à déclenchement négatif exécute son code malveillant lorsqu’une condition spécifique n’est pas remplie tel que l’absence d’un événement, par exemple un utilisateur qui ne se connecte pas ou lorsque quelqu’un entre les mauvaises informations d’identification lors de la connexion sur un ordinateur.

Dans un cas comme dans l’autre, lorsque les conditions sont réunies, le système de logique du programme commande le déclenchement de la bombe logique qui libère sa puissance destructrice.

Quels dommages les bombes logiques peuvent-elles causer ?

Ils dépendent des objectifs poursuivis par leur créateur. Une bombe logique peut être conçu pour :

- voler ou corrompre des données,

- supprimer des fichiers,

- effacer des disques durs,

- restreindre ou empêcher l’accès des utilisateurs au système informatique.

Exemples de bombes logiques

Voici quelques exemples d’utilisation malveillante de bombes logiques :

- Certaines bombes logiques peuvent être programmées pour se déclencher (« exploser ») à une date précise (fête, événement…), par exemple, Noël, le Nouvel An ou le 14 juillet. Vous aurez probablement baissé votre garde ces jours-là, ce qui permettra au pirate d’atteindre plus facilement ses objectifs.

- Les pirates peuvent utiliser des logiciels espions associés à des bombes logiques pour voler vos informations bancaires ou vos identifiants de connexion. Par exemple, une bombe logique pourrait attendre que vous visitiez un site Web spécifique, comme celui de votre banque en ligne pour déclencher le lancement d’un keylogger (enregistreur de frappes). Désormais, tout ce que vous saisirez, y compris vos identifiants de connexion, sera envoyé directement au pirate informatique.

- Une bombe logique peut être, pour un employé avisé et maîtrisant l’informatique, un moyen de se venger d’une entreprise qui pourrait le licencier. Cet employé pourrait ainsi créer une bombe logique dont l’évènement déclencheur serait la suppression de son nom de la liste du personnel de l’entreprise. L’attaque pourrait alors être lancée selon la programmation de l’ex-employé.

Exemple de bombe logique célèbre : le virus Tchernobyl (alias CIH)

Le virus Tchernobyl avait une bombe logique particulièrement dévastatrice et il a été un des virus les plus destructeurs de l’histoire de l’informatique. Il a été le premier virus à endommager le matériel. Ce virus se déclenchait le 26 avril, date anniversaire de l’explosion de la centrale nucléaire de Tchernobyl qui eut lieu le 26 avril 1986. Il effaçait les données du disque dur puis essayait de réécrire la puce BIOS de l’ordinateur. Une fois le BIOS réécrit, l’utilisateur était dans l’incapacité d’utiliser son ordinateur. La seule façon de réutiliser celui-ci était de remplacer la puce BIOS par une nouvelle puce. Sur certains ordinateurs, la puce BIOS n’était pas amovible et demandait le remplacement de toute la carte mère.

Comment protéger votre ordinateur des bombes logiques ?

Gardez votre système d’exploitation à jour. Des mises à jour sont publiées régulièrement pour une bonne raison : corriger les dernières vulnérabilités.

Utilisez un logiciel antivirus de confiance et maintenez-le à jour. Les analyses antivirus peuvent détecter les logiciels malveillants susceptibles de dissimuler (transporter) des bombes logiques.

Effectuez régulièrement des sauvegardes de vos données critiques. De cette façon, vos données seront en sécurité si vous êtes victime d’une attaque à la bombe logique.

Prenez de bonnes habitudes lors de vos activités sur le Web :

- Évitez de télécharger des logiciels piratés, car il s’agit de l’une des méthodes les plus populaires pour diffuser des logiciels malveillants.

- Téléchargez à partir de sources fiables. Si vous avez besoin d’un logiciel gratuit, assurez-vous de le télécharger à partir d’une source fiable. Comme les logiciels piratés, il peut cacher du code malveillant. Ne visitez que des sites Web qui ont une bonne réputation pour héberger des logiciels gratuits.

- Ne cliquez pas sur des liens suspects et n’ouvrez pas des pièces jointes douteuses.